Zástupný certifikát - Wildcard certificate

tento článek může být pro většinu čtenářů příliš technická na to, aby tomu rozuměli. Prosím pomozte to vylepšit na aby to bylo srozumitelné pro neodborníky, aniž by byly odstraněny technické podrobnosti. (Červenec 2014) (Zjistěte, jak a kdy odstranit tuto zprávu šablony) |

V počítačových sítích, a zástupný certifikát je certifikát veřejného klíče které lze použít s více subdomény domény. Hlavní použití je pro zabezpečení webových stránek pomocí HTTPS, ale existují také aplikace v mnoha dalších oblastech. Ve srovnání s konvenčními certifikáty může být zástupný certifikát levnější a pohodlnější než certifikát pro každou subdoménu. Vícedoménové zástupné certifikáty dále zjednodušují složitost a snižují náklady zabezpečením více domén a jejich subdomén.

Příklad

Jediný zástupný certifikát pro https: //*.example.com zajistí všechny tyto subdomény na internetu https: //*.example.com doména:

platba.example.comcontact.example.comlogin-secure.example.comwww.example.com

Místo získání samostatných certifikátů pro subdomény můžete použít jeden certifikát pro všechny hlavní domény a subdomény a snížit náklady.[1]

Protože zástupný znak pokrývá pouze jednu úroveň subdomén (hvězdička neodpovídá tečkám),[2] tyto domény by pro certifikát nebyly platné:

test.login.example.com

„Nahá“ doména je platná, když je přidána samostatně jako a Alternativní název subjektu (SubjectAltName):[3]

example.com

Všimněte si možných výjimek od CA, například zástupný znak plus cert od DigiCert obsahuje automatickou vlastnost „Plus“ pro nahou doménu example.com.

Typ zástupných certifikátů

Certifikáty zástupných znaků jsou kategorizovány na základě úrovně ověření, počtu domén a počtu serverů, se kterými je možné je používat. Podobně jsou pojmenovány jako zástupný certifikát pro ověření domény, zástupný certifikát pro ověření organizace a certifikát se zástupným znakem rozšířeného ověření, když je kategorizujeme podle úrovně ověření. Název zástupných certifikátů pro více domén a více zástupných certifikátů pro více serverů je uveden podle počtu domén a počtu serverů. Všechny typy zástupných certifikátů podepsaných populárními CA jsou kategorizovány a uvedeny na internetu. Proto existují typy zástupných znaků, které mohou zabezpečit více domén, více serverů a poskytovat různé úrovně ověřování.

Omezení

Pouze jedna úroveň subdoména shoda je podporována v souladu s RFC 2818.[4]

Není možné získat zástupný znak pro Rozšířené ověřovací osvědčení.[5] Řešením může být přidání každého názvu virtuálního hostitele do souboru Alternativní název subjektu (SAN) rozšíření,[6][7] hlavním problémem je, že certifikát je nutné znovu vydat, kdykoli je přidán nový virtuální server. (Vidět Zabezpečení transportní vrstvy § Podpora pro virtuální servery založené na jménech Pro více informací.)

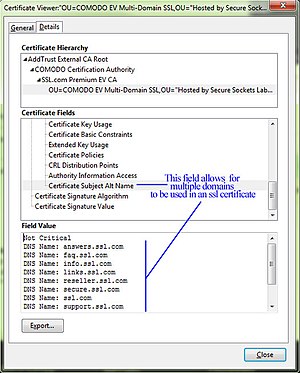

Zástupné znaky lze přidat jako domény ve vícedoménových certifikátech nebo Osvědčení o jednotné komunikaci (UCC). Kromě toho mohou mít zástupné znaky samy subjectAltName rozšíření, včetně dalších zástupných znaků. Například certifikát zástupného znaku * .wikipedia.org má * .m.wikimedia.org jako alternativní název subjektu. Tak to zajišťuje www.wikipedia.org stejně jako úplně jiný název webových stránek meta.m.wikimedia.org.[8]

RFC 6125 namítá proti zástupným certifikátům z bezpečnostních důvodů.[9]

Příklady

Tato sekce potřebuje další citace pro ověření. (Leden 2020) (Zjistěte, jak a kdy odstranit tuto zprávu šablony) |

Zástupný znak se vztahuje pouze na jednu úroveň názvu domény.

label.label.label.TLD

* .domain.comje v pořádku. Bude to odpovídatwww.domain.comale nedoména.coma nezzz.www.domain.com

Zástupný znak se může objevit kdekoli uvnitř štítku jako „částečný zástupný znak“ podle dřívějších specifikací[10]

f * .domain.comje v pořádku. Bude to odpovídatfrog.domain.comale nefrog.super.domain.com

baz * .example.netje v pořádku a odpovídábaz1.example.net* baz.example.netje v pořádku a odpovídáfoobaz.example.netb * z.example.netje v pořádku a odpovídábuzz.example.net

Použití certifikátů „částečný zástupný znak“ se však nedoporučuje. Od roku 2011 je částečná podpora zástupných znaků volitelná a je výslovně zakázána v hlavičkách SubjectAltName, které jsou vyžadovány pro certifikáty s více jmény.[11]Všechny hlavní prohlížeče mají záměrně odstraněn podpora certifikátů částečných zástupných znaků;[12][13] výsledkem bude chyba „SSL_ERROR_BAD_CERT_DOMAIN“. Podobně je typické, že standardní knihovny v programovacích jazycích nepodporují certifikáty „částečný zástupný znak“. Například jakýkoli certifikát „částečný zástupný znak“ nebude fungovat s nejnovějšími verzemi obou Pythonu[14] a jít. Tím pádem,

Nepovolte štítek, který se skládá pouze z zástupného znaku, pokud není štítek nejvíce vlevo

sub1. *. domain.comnení povoleno.

Cert s více zástupnými znaky ve jménu není povolen.

*. *. domain.com

Certifikát s * plus doména nejvyšší úrovně není povolena.

* .com

Příliš obecné a nemělo by to být povoleno.

*

Názvy mezinárodních domén kódované v ASCII (štítek A) jsou štítky, které jsou Kódováno ASCII a začněte xn--.

Nepovolujte zástupné znaky v mezinárodním štítku.

xn--caf-dma.comjecafé.comxn - caf-dma * .comnení povolenoLw * .xn - caf-dma.comje povoleno

Reference

- ^ „Zástupný certifikát je vysvětlen jednoduššími podmínkami“. 23. května 2016.

- ^ „RFC 2818 - HTTP Over TLS“. Pracovní skupina pro internetové inženýrství. Květen 2000. str. 5. Citováno 2014-12-15.

[...] * .a.com odpovídá webu foo.a.com, ale ne bar.foo.a.com.

- ^ „RFC 2595 - Používání TLS s IMAP, POP3 a ACAP“. Pracovní skupina pro internetové inženýrství. Června 1999. str. 3. Citováno 2014-12-15.

Například * .example.com by odpovídalo a.example.com, foo.example.com atd., Ale neodpovídalo by example.com.

- ^ Omezení certifikátu SSL zástupných znaků na QuovadisGlobal.com

- ^ „Pokyny pro vydávání a správu certifikátů s prodlouženou validací, verze 1.5.2“ (PDF). Fórum CA / Prohlížeč. 16. 10. 2014. p. 10. Citováno 2014-12-15.

Certifikáty zástupných znaků nejsou pro certifikáty EV povoleny.

- ^ x509v3_config Alternativní název subjektu

- ^ Možnost SAN je k dispozici pro certifikáty EV SSL na serveru Symantec.com

- ^ SSLTools Certificate Lookup of Wikipedia.org's wildcard ssl certificate

- ^ „RFC 6125 - Zastoupení a ověření identity doménových aplikačních služeb v infrastruktuře veřejných veřejných klíčů pomocí certifikátů X.509 (PKIX) v kontextu zabezpečení transportní vrstvy (TLS)“. Pracovní skupina pro internetové inženýrství. Březen 2011. str. 31. Citováno 2014-12-10.

Tento dokument uvádí, že zástupný znak „*“ NESMÍ být zahrnut v předložených identifikátorech, ale MŮŽE být zkontrolován aplikačními klienty (hlavně kvůli zpětné kompatibilitě s nasazenou infrastrukturou). [...] Zpřísnění pravidel odůvodňuje několik bezpečnostních hledisek: [...]

- ^ Rescorla, E. (květen 2000). „RFC 2818 - HTTP Over TLS“. tools.ietf.org. Citováno 2019-04-20.

- ^ Saint-Andre, P .; Hodges, J. (březen 2011). „RFC 6125 - Zastoupení a ověření identity doménových aplikačních služeb v infrastruktuře veřejných veřejných klíčů pomocí certifikátů X.509 (PKIX) v kontextu zabezpečení transportní vrstvy (TLS)“. tools.ietf.org. Citováno 2019-04-20.

- ^ "Zakázat podporu pro * .example.net, * a.example.net a * b.example.net ve zpracování zástupných znaků certifikátu". Chromium Projects, Google Inc. 3. prosince 2014. Citováno 21. října 2020.

- ^ "Omezit podporu zástupných znaků DNS ID na názvy formuláře * .example.com (ne foo * .example.com)". Nadace Mozilla. 10. prosince 2014. Citováno 21. října 2020.

- ^ "Zakázat podporu pro * .example.net, * a.example.net a * b.example.net ve zpracování zástupných znaků certifikátu". Softwarová nadace Python. 26. listopadu 2017. Citováno 21. října 2020.

Relevantní RFC

- „RFC 2595 - Používání TLS s IMAP, POP3 a ACAP“. Pracovní skupina pro internetové inženýrství. Června 1999. str. 3.

- „RFC 2818 - HTTP Over TLS“. Pracovní skupina pro internetové inženýrství. Květen 2000. str. 5.

- „RFC 6125 - Zastoupení a ověření identity doménových aplikačních služeb v infrastruktuře veřejných veřejných klíčů pomocí certifikátů X.509 (PKIX) v kontextu zabezpečení transportní vrstvy (TLS)“. Pracovní skupina pro internetové inženýrství. Březen 2011.