Steganografické nástroje - Steganography tools - Wikipedia

A steganografie softwarový nástroj umožňuje uživateli vložit skrytá data do souboru nosiče, například obrázek nebo video, a tato data později extrahovat.

Zprávu v původním souboru není vůbec nutné skrývat. Není tedy nutné upravovat původní soubor, a proto je obtížné něco detekovat. Pokud je daná sekce podrobena postupné bitové manipulaci za účelem vygenerování cyphertextu, pak v původním souboru nejsou žádné důkazy o tom, že se používá k šifrování souboru.

Architektura

Dopravce

The dopravce je signál, stream nebo datový soubor, do kterého jsou skrytá data skryta provedením jemných úprav. Mezi příklady patří zvukové soubory, obrazové soubory, dokumenty a spustitelné soubory. V praxi by měl nosič vypadat a fungovat stejně jako původní nemodifikovaný nosič a každému, kdo jej kontroluje, by měl vypadat neškodně.

Některé vlastnosti mohou vzbudit podezření, že soubor obsahuje skrytá data:

- Pokud jsou skrytá data velká vzhledem k obsahu nosiče, jako v prázdném dokumentu o velikosti megabajtů.

- Použití zastaralých formátů nebo špatně podporovaných rozšíření, která porušují běžně používané nástroje.

Kryptografickým požadavkem je, aby byl nosič (např. Fotografie) originál, nikoli kopie něčeho veřejně dostupného (např. Staženého). Důvodem je, že veřejně dostupná zdrojová data lze porovnat s verzí s vloženou skrytou zprávou.

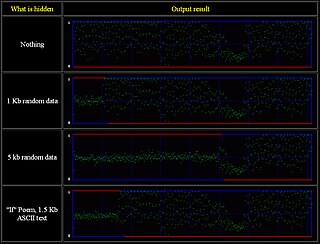

Existuje slabší požadavek, aby vložená zpráva nezměnila statistiky dopravce (nebo jiné metriky) tak, aby byla přítomnost zprávy zjistitelná. Například, pokud nejméně významné bity červeného kanálu kamery a pixelu obrazu mají Gaussovo rozdělení dané konstantním barevným polem, jednoduchá obrazová steganografie, která produkuje náhodné rozdělení těchto bitů, by mohla umožnit rozlišení obrazů stega od nezměněných .

Pouhý objem moderních (přibližně 2014) a nesmyslných médií s velkou šířkou pásma (např. Youtube.com, zdroje bittorrentů. EBay, Facebook, spam atd.) Poskytuje dostatek příležitostí pro skrytou komunikaci.

Řetěz

Skrytá data lze rozdělit mezi sadu souborů a vytvořit tak nosný řetěz, který má tu vlastnost, že pro získání skrytých dat musí být všichni dopravci k dispozici, neupraveni a zpracováni ve správném pořadí. Této další bezpečnostní funkce je obvykle dosaženo:

- pomocí jiného inicializační vektor pro každého dopravce a jeho uložení uvnitř zpracovaných nosičů -> CryptedIVn = Crypt (IVn, CryptedIVn-1)

- pomocí jiného kryptografického algoritmu pro každého dopravce a jeho výběr v závislosti na pořadí řetězců ekviprobabilní algoritmus

Robustnost a kryptografie

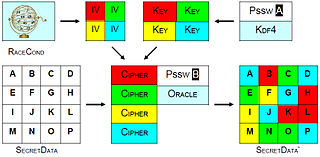

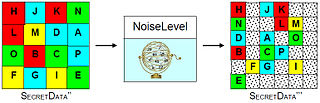

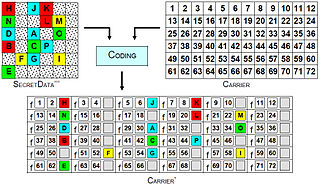

Steganografické nástroje mají za cíl zajistit odolnost vůči moderním forenzní metody, například statistické steganalýza. Takové robustnosti lze dosáhnout vyváženou kombinací:

- proces kryptografie založený na proudu;

- A bělení dat proces;

- an kódování proces.

Pokud jsou data detekována, kryptografie také pomáhá minimalizovat výsledné poškození, protože data nejsou vystavena, pouze skutečnost, že bylo přeneseno tajemství. Odesílatel může být nucen dešifrovat data, jakmile jsou objevena, ale popíratelné šifrování lze využít k tomu, aby dešifrovaná data vypadala neškodně.

Silný steganografický software spoléhá na a vícevrstvá architektura s hlubokým, zdokumentovaným zmatek proces.

Nosný motor

Nosný motor je jádrem každého steganografického nástroje. Různé formáty souborů jsou upravovány různými způsoby, aby bylo možné do nich tajně vložit skrytá data. Algoritmy zpracování zahrnují:

- Vložení (podezřelé z důvodu přírůstku velikosti souboru nesouvisejícího s obsahem)

- Generování (podezřelé z důvodu sledovatelnosti generovaných nosičů)

- Pomocné údaje a metadata substituce

- LSB nebo adaptivní substituce

- Manipulace s frekvenčním prostorem

Porovnání nástrojů

| Program | Obrazové soubory | Zvukové soubory | Video soubory | Soubory dokumentů | Další podpora | Poznámky |

| Anubis | BMP, JPEG | ?[je zapotřebí objasnění ] | ?[je zapotřebí objasnění ] | ?[je zapotřebí objasnění ] | Data jsou připojena na konec souboru | Otevřený zdroj[je zapotřebí objasnění ] |

| BMPSecrets | BMP, JPEG, TIFF, GIF | - | - | - | - | - |

| DarkCryptTC | BMP, JPEG, TIFF, PNG, PSD, TGA, MNG | WAV | - | TXT, HTML, XML, ODT | EXE, DLL, NTFS proudy | Režim RSD (náhodná distribuce dat založená na RNG), šifrování AES podporováno |

| DeepSound | BMP | Audio CD, Značka APE, FLAC, MP3, WAV, WMA | - | - | - | 256bitové šifrování AES |

| ImageSpyer G2 | BMP, TIFF | - | - | - | - | Algoritmus RSD implementován, plugin pro Total Commander (StegoTC G2) |

| iWatermark | JPEG | - | - | - | - | Steganografický vodoznak skrytý na fotografiích JPEG pro Mac, Win, iOS a Android |

| MP3Stego | - | MP3 | - | - | - | Otevřený zdroj |

| Pane krypto | BMP, PNG, TIFF | - | - | - | - | Freemium; rozhraní v angličtině, ruštině a ukrajinštině; Šifrování AES a TripleDES. Použitím Nejméně významný bit pro skrývání dat. |

| OpenPuff | BMP, JPEG, PNG, TGA | MP3, WAV | 3GP, MP4, MPEG-1, MPEG-2, VOB, SWF, FLV | - | Otevřený zdroj, 256bitové vícenásobné šifrování, nosné řetězce, vícevrstvá obfuskace | |

| OpenStego | BMP, PNG | - | - | - | - | Otevřený zdroj |

| OutGuess | JPEG, PNM | - | - | - | - | Svobodný software |

| Outguess-znovuzrození | JPEG, PNM | - | - | - | - | Přenosný freewarový systém Windows (založený na Outguess pro Linux) |

| StreamSteganografie třídy PHP | PNG | - | - | - | - | - |

| QuickStego / QuickCrypto | BMP, JPEG, GIF | - | - | - | - | Windows XP, Vista, 7 |

| Červený JPEG | JPEG | - | - | - | - | XT pro Total Commander, komprese LZMA, maskování a distribuce na základě PRNG |

| S-nástroje | BMP, GIF | WAV | - | - | Nevyužité místo na disketě | - |

| Steg | BMP, PNG, JPEG, GIF | - | - | - | - | Symetrická a asymetrická klíčová kryptografie, běží na Win / Linux / Mac |

| StegaMail | BMP, PNG | - | - | - | - | 56bitové šifrování, komprese zLib |

| Steganografická laboratoř (VSL) | BMP, PNG, JPEG, TIFF | - | - | - | - | Otevřený zdroj |

| Steganografické studio | BMP, PNG, GIF | - | - | - | - | Různé metody skrývání (LSB, LSB Matching, SLSB), Open source |

| Steganografie online kodek | BMP, PNG, JPEG, GIF | - | - | - | - | Zdarma online nástroj využívající 256bitové šifrování AES CBC s PBKDF2 odvození klíče |

| SteganPEG | JPEG | - | - | - | - | Windows XP, Vista, 7 |

| StegFS | - | - | - | - | Steganografický souborový systém pro Linux | - |

| Steghide | JPEG, BMP | WAV, AU | - | - | - | Open source (GNU General Public License) |

| Stegonaut | - | MP3 | - | - | - | Otevřený zdroj, 256bitové šifrování AES |

| StegoShare | BMP, JPEG, PNG, GIF, TIFF | - | - | - | - | Otevřený zdroj |

| stegano-rs | PNG | WAV | - | - | - | Open source (GNU GPLv3) |

Viz také

Články

- Kharrazi, Mehdi; Sencar, Husrev T .; Memon, Nasir (2006). „Studium výkonu běžné techniky steganografie a steganalýzy obrazu“ (PDF). Journal of Electronic Imaging. 15 (4): 041104. doi:10.1117/1.2400672. Citováno 28. listopadu 2012.

- Guillermito. „Analýza steganografického softwaru“. Citováno 28. listopadu 2012.

- Provos, Niels; Honeyman, Peter (2003). „Skrýt a hledat: Úvod do steganografie“ (PDF). Zabezpečení a soukromí IEEE. 1 (3): 32–44. doi:10.1109 / msecp.2003.1203220. ISSN 1540-7993. Citováno 28. listopadu 2012.

- Provos, Niels. „Ochrana před statistickou steganalýzou“. Sborník příspěvků z 10. konference o bezpečnostním symposiu USENIX. SSYM'01. Sdružení USENIX. 10: 24–37. Citováno 28. listopadu 2012.

- Bierbrauer, Jürgen; Fridrich, Jessica (2008). Vytváření dobrých krycích kódů pro aplikace ve steganografii. Transakce o skrytí dat a zabezpečení multimédií III. Přednášky z informatiky. 4920. Springer Berlin Heidelberg. str.1–22. CiteSeerX 10.1.1.72.5242. doi:10.1007/978-3-540-69019-1_1. ISBN 978-3-540-69019-1. Citováno 8. března 2017.

- Rocha, Anderson; Goldenstein, Siome, Steganografie a steganalýza: minulost, přítomnost a budoucnost (PDF)První pracoviště IEEE o vizi neviditelných (WVU'08), vyvoláno 8. března 2017

Reference

externí odkazy

- Vyčerpávající adresář steganografického softwaru Dr. Neil Johnson

- Seznam steganografických nástrojů skrýt citlivá data