Soukromá VLAN - Private VLAN

Soukromá VLAN, také známý jako izolace portů, je technika v počítačové sítě kde VLAN obsahuje přepínač porty, které jsou omezeny tak, že mohou komunikovat pouze s daným „uplinkem“. Omezené porty se nazývají „soukromé porty“. Každá soukromá VLAN obvykle obsahuje mnoho soukromých portů a jeden uplink. Uplink bude obvykle port (nebo agregace odkazů skupina) připojená k a router, firewall, serveru, poskytovatel síť nebo podobný centrální zdroj.

Tento koncept byl primárně představen jako počet segregace sítě (počet vlanů) v a Přepínač sítě jsou obecně omezeny na konkrétní číslo a všechny zdroje lze použít ve vysoce škálovatelných scénářích. Proto existoval požadavek na vytvoření vícenásobné segregace sítě s minimálními prostředky.

Přepínač přeposílá všechny rámy přijatý ze soukromého portu na uplinkový port, bez ohledu na ID VLAN nebo cíl MAC adresa. Rámečky přijaté z uplinkového portu jsou předávány běžným způsobem (tj. Na port hostující cílovou MAC adresu nebo na všechny porty VLAN pro přenos nebo pro neznámé cílové adresy MAC). Jako výsledek, přímý peer-to-peer provoz mezi vrstevníky prostřednictvím přepínače je blokován a veškerá taková komunikace musí probíhat přes uplink. Zatímco soukromé sítě VLAN poskytují izolaci mezi partnery v síti vrstva datového spojení, komunikace ve vyšších vrstvách může být stále možná v závislosti na další konfiguraci sítě.

Typickou aplikací pro privátní VLAN je hotel nebo Ethernet do domácnosti síť, kde má každý pokoj nebo byt port Přístup na internet. Podobná izolace portů se používá v ethernetovém ADSL DSLAM. Povolení přímé komunikace datové vrstvy mezi uzly zákazníků by vystavilo místní síť různým bezpečnostním útokům, jako je například ARP spoofing, jakož i zvýšení možnosti poškození v důsledku nesprávné konfigurace.

Další aplikací soukromých sítí VLAN je zjednodušení IP přiřazení adresy. Porty lze od sebe izolovat ve vrstvě datového spojení (z bezpečnostních, výkonnostních nebo jiných důvodů), zatímco patří do stejné IP podsíť. V takovém případě je přímá komunikace mezi hostiteli IP na chráněných portech možná pouze prostřednictvím uplinkového připojení pomocí MAC-Forced Forwarding nebo podobné Proxy ARP založené řešení.

Přehled

Soukromá VLAN rozděluje a VLAN (Primární) do sub-VLAN (Sekundární) při zachování stávajících Podsíť IP a vrstva 3 konfigurace. Běžná VLAN je jediná vysílací doména, zatímco privátní VLAN rozděluje jednu vysílací doménu na několik menších vysílacích subdomén.

- Primární VLAN: Prostě původní VLAN. Tento typ VLAN se používá k předávání rámců za všemi sekundárními VLAN.

- Sekundární VLAN: Sekundární VLAN je konfigurován s jedním z následujících typů:

- Izolovaný: Jakékoli porty přepínače spojené s izolovanou sítí VLAN se mohou dostat k primární síti VLAN, ale k žádné jiné sekundární síti VLAN. Hostitelé přidružení ke stejné izolované síti VLAN se navíc nemohou navzájem spojit. V jedné privátní VLAN doméně může být více izolovaných VLAN (což může být užitečné, pokud VLAN potřebují z bezpečnostních důvodů použít odlišné cesty); porty zůstávají navzájem izolované v každé VLAN.[1]

- Společenství: Jakékoli porty přepínačů přidružené ke společné komunitě VLAN mohou komunikovat navzájem a s primární VLAN, ale ne s žádnou další sekundární VLAN. V jedné privátní VLAN doméně může být několik odlišných komunitních VLAN.

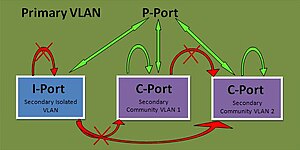

V soukromé VLAN existují hlavně dva typy portů: Promiskuitní port (P-Port) a hostitelský port. Hostitelský port se dále dělí na dva typy - izolovaný port (I-Port) a komunitní port (C-port).

- Promiskuitní přístav (P-Port): Port přepínače se připojuje k routeru, firewallu nebo jinému běžnému zařízení brány. Tento port může komunikovat s čímkoli jiným připojeným k primární nebo jakékoli sekundární VLAN. Jinými slovy, jedná se o typ portu, který umožňuje odesílat a přijímat rámce z jakéhokoli jiného portu ve VLAN.

- Hostitelské porty:

- Izolovaný port (I-Port): Připojí se k běžnému hostiteli, který je umístěn na izolované VLAN. Tento port komunikuje pouze s P-porty.

- Komunitní port (C-Port): Připojí se k běžnému hostiteli, který je umístěn v komunitní VLAN. Tento port komunikuje s P-porty a porty na stejné komunitní VLAN.

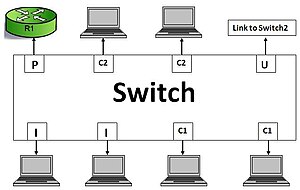

Příklad scénáře: přepínač s VLAN 100, převedený na Soukromou VLAN s jedním P-Portem, dvěma I-Porty v Izolované VLAN 101 (Sekundární) a dvěma komunitními VLANy 102 a 103 (Sekundární), se 2 porty v každém. Přepínač má jeden uplinkový port (kufr) připojený k jinému přepínači. Diagram zobrazuje tuto konfiguraci graficky.

Následující tabulka ukazuje přenos, který může proudit mezi všemi těmito porty.

| I-Port | P-port | Port C1 | Port C2 | Uplink to Switch2 | |

|---|---|---|---|---|---|

| I-Port | Odmítnout | Povolení | Odmítnout | Odmítnout | Povolit / Odepřít |

| P-Port | Povolení | Povolení | Povolení | Povolení | Povolení |

| Port C1 | Odmítnout | Povolení | Povolení | Odmítnout | Povolení |

| Port C2 | Odmítnout | Povolení | Odmítnout | Povolení | Povolení |

| Uplink to Switch2 | Povolit / Odepřít | Povolení | Povolení | Povolení | Povolení |

Provoz z portu Uplink na izolovaný port bude odepřen, pokud je v izolované VLAN. Provoz z portu Uplink na izolovaný port bude povolen, pokud je v primární síti VLAN.

Případy užití

Síťová segregace

Soukromé sítě VLAN se používají k oddělení sítě, když:

- Přechod z ploché sítě na segregovanou síť bez změny adresy IP hostitelů. Brána firewall může nahradit směrovač a poté lze hostitele pomalu přesunout na jejich sekundární přiřazení VLAN beze změny jejich IP adres.

- Je potřeba firewall s mnoha desítkami, stovkami nebo dokonce tisíci rozhraními. Pomocí privátních sítí VLAN může mít firewall pouze jedno rozhraní pro všechny oddělené sítě.

- Je třeba zachovat adresování IP. Se soukromými VLAN mohou všechny sekundární VLAN sdílet stejnou podsíť IP.

- Překonejte licenční poplatky za počet podporovaných VLAN na firewall. [2]

- Je potřeba více než 4095 segregovaných sítí. S izolovanou sítí VLAN může existovat nekonečné množství segregovaných sítí. [3]

Zabezpečený hosting

Soukromé VLAN v provozu hostování umožňují oddělení mezi zákazníky s následujícími výhodami:

- Není potřeba samostatná podsíť IP pro každého zákazníka.

- Pomocí izolované VLAN není počet zákazníků nijak omezen.

- Není třeba měnit konfiguraci rozhraní brány firewall, abyste rozšířili počet nakonfigurovaných sítí VLAN.

Zabezpečené VDI

Izolovanou VLAN lze použít k oddělení VDI pracovní plochy navzájem, což umožňuje filtrování a kontrolu komunikace mezi počítači. Používání neizolovaných sítí VLAN by vyžadovalo pro každou plochu VDI jinou VLAN a podsíť.

Záložní síť

V záložní síti není nutné, aby se hostitelé navzájem spojili. Hostitelé by měli dosáhnout pouze cíle zálohy. Zálohovací klienti mohou být umístěni do jedné izolované VLAN a záložní servery mohou být umístěny jako promiskuitní na primární VLAN, což umožní hostitelům komunikovat pouze se záložními servery.

Podpora prodejců

Hardwarové přepínače

- Alcatel-Lucent Enterprise - Série OmniSwitch

- Arista Networks - Přepínání datového centra

- Brokát - Přepínače BigIron, TurboIron a FastIron

- Systémy Cisco - Přepínače produktových řad Catalyst 2960-XR, 3560 a vyšší

- Extrémní sítě - Přepínače založené na XOS

- FortiNet - Přepínače založené na FortiOS

- Juniper Networks - Přepínače EX

- Hewlett-Packard Enterprise Přepínače Aruba Access Switches řady 2920 a vyšší

- MICROSENS - Rodina přepínačů G6

- MikroTik - Všechny modely (směrovače / přepínače) s přepínacími čipy od verze RouterOS v6.43[4]

- TP-Link - řada T2600G, řada T3700G

- Ubiquiti Networks - Série EdgeSwitch, série Unifi

Softwarové přepínače

- Systémy Cisco - Nexus 1000 V

- Microsoft - HyperV 2012

- Věštec - Oracle VM Server pro SPARC 3.1.1.1

- VMware - přepínač vDS

Další soukromé produkty podporující VLAN

- Systémy Cisco - Firewall Services Module

- Marathon Networks - Nasazení a provoz zařízení PVTD Private VLAN

Viz také

Související RFC

- RFC 5517 - Soukromé VLAN společnosti Cisco Systems: Škálovatelné zabezpečení v prostředí více klientů

Reference

- „Konfigurace soukromých sítí VLAN“. Průvodce konfigurací softwaru Catalyst 3750 Switch, 12.2 (25) VIZ. Systémy Cisco. Citováno 2009-05-26.

- „Konfigurace soukromé VLAN“ Průvodce konfigurací TP-Link.

- CCNP BCMSN Oficiální průvodce certifikací zkoušky.By-David Hucaby, ISBN 978-1-58720-171-4,ISBN 1-58720-171-2

Poznámky

- ^ „Konfigurace soukromých sítí VLAN“. Systémy Cisco. Citováno 2014-08-28.

- ^ „Správa hlavních licencí pro Cisco ASA verze 9.1“.

- ^ „PVLAN - široce nevyužitá funkce“.

- ^ „Ruční: Přepnout funkce čipu“. MikroTik. Citováno 2020-01-06.